Blockchain: La rivoluzione digitale che sta cambiando il mondo

Cos’è la blockchain?

La blockchain è una tecnologia rivoluzionaria che sta trasformando il modo in cui le informazioni vengono registrate, condivise e verificate. È una rete decentralizzata e distribuita di database digitali, in cui le transazioni e i dati vengono registrati in modo sicuro, trasparente e immutabile.

Alla base di essa c’è un sistema di crittografia che garantisce l’integrità dei dati e la sicurezza delle transazioni. Ogni nuovo blocco di informazioni viene aggiunto alla catena in modo sequenziale, creando una cronologia permanente e verificabile di tutte le attività.

Questa tecnologia offre numerosi vantaggi, tra cui l’eliminazione degli intermediari, la riduzione dei costi, l’aumento della trasparenza e la maggiore efficienza nei processi.

Storia della blockchain

Questa tecnologia ha le sue origini nel 2008, quando Satoshi Nakamoto, un misterioso individuo o gruppo, pubblicò un documento tecnico che descriveva un sistema di pagamento elettronico peer-to-peer, noto come Bitcoin. Questa criptovaluta è stata la prima applicazione pratica della tecnologia blockchain.

Negli anni successivi, ha guadagnato sempre più attenzione e interesse da parte di aziende, governi e ricercatori di tutto il mondo. Sono state sviluppate diverse piattaforme e applicazioni blockchain, come Ethereum, Hyperledger e Corda, che hanno ampliato le possibilità di utilizzo della tecnologia.

Oggi, è considerata una delle principali innovazioni tecnologiche del XXI secolo, con il potenziale di rivoluzionare numerosi settori, dall’economia alla finanza, passando per la sanità, l’energia e la supply chain.

Come funziona?

La blockchain funziona attraverso un sistema di registrazione distribuito, in cui i dati vengono memorizzati in blocchi interconnessi. Ogni nuovo blocco contiene una serie di transazioni, che vengono verificate e confermate dalla rete di nodi (computer) che partecipano al sistema.

Quando una transazione viene effettuata, essa viene inviata a tutti i nodi della rete, che la verificano e la aggiungono a un nuovo blocco. Questo blocco viene poi aggiunto alla catena esistente, creando una cronologia immutabile e trasparente di tutte le attività.

La crittografia e il consenso distribuito sono alla base del funzionamento della blockchain. Ogni blocco contiene un hash, ovvero una sequenza di caratteri che identifica in modo univoco il contenuto del blocco. Questo hash viene utilizzato per collegare i blocchi tra loro, creando una catena di dati sicura e affidabile.

Utilizzo della blockchain in diverse industrie

La blockchain ha il potenziale di trasformare numerosi settori industriali. Ecco alcuni esempi di come questa tecnologia viene applicata in diversi ambiti:

- Finanza: La blockchain è ampiamente utilizzata nel settore finanziario per facilitare i pagamenti, le transazioni di criptovalute, la gestione dei prestiti e l’accesso ai servizi bancari.

- Supply Chain: può migliorare la tracciabilità e la trasparenza delle catene di approvvigionamento, garantendo l’autenticità dei prodotti e riducendo i rischi di frode.

- Sanità: La blockchain può essere utilizzata per archiviare in modo sicuro e condividere i dati sanitari dei pazienti, migliorando la collaborazione tra professionisti e la tutela della privacy.

- Energia: può facilitare la gestione e la distribuzione dell’energia rinnovabile, consentendo transazioni peer-to-peer e la creazione di mercati energetici decentralizzati.

- Identità digitale: può essere utilizzata per creare e gestire identità digitali sicure, offrendo un maggiore controllo e protezione dei dati personali.

- Voto elettronico: può migliorare l’integrità e la trasparenza dei processi elettorali, garantendo l’autenticità dei voti e l’anonimato degli elettori.

Queste sono solo alcune delle numerose applicazioni della blockchain, che sta dimostrando il suo potenziale in un’ampia gamma di settori.

Opportunità e offerte

Questa tecnologia offre numerose opportunità di innovazione e trasformazione digitale. Ecco alcuni dei principali vantaggi della tecnologia blockchain:

- Decentralizzazione: La blockchain elimina la necessità di intermediari centrali, permettendo transazioni dirette tra le parti coinvolte.

- Trasparenza: Tutte le transazioni e i dati registrati sulla blockchain sono pubblici e verificabili da chiunque, aumentando la fiducia e la responsabilità.

- Sicurezza: La crittografia e il consenso distribuito la rendono un sistema estremamente sicuro e resistente agli attacchi.

- Efficienza: può automatizzare e semplificare numerosi processi, riducendo i tempi e i costi delle transazioni.

- Tracciabilità: crea una cronologia immutabile di tutte le attività, facilitando la tracciabilità e la verifica delle informazioni.

- Inclusione finanziaria: può offrire servizi finanziari a persone e comunità che altrimenti non avrebbero accesso a tali risorse.

Queste opportunità stanno attirando l’interesse di aziende, governi e organizzazioni di tutto il mondo, che stanno investendo nella ricerca e nello sviluppo di soluzioni blockchain.

Impatto sull’intelligenza artificiale (AI)

La blockchain e l’intelligenza artificiale (AI) sono tecnologie complementari che possono essere integrate per creare soluzioni ancora più potenti.

Essa difatti può fornire all’AI un database sicuro e affidabile, in cui memorizzare i dati necessari per l’addestramento e l’esecuzione di algoritmi di apprendimento automatico. Allo stesso tempo, l’AI può essere utilizzata per migliorare l’efficienza e l’automazione dei processi blockchain, attraverso l’analisi dei dati e la presa di decisioni intelligenti.

Alcune aree in cui la combinazione di blockchain e AI può avere un impatto significativo includono:

- Finanza: L’AI può essere utilizzata per l’analisi dei dati finanziari e la gestione automatizzata degli investimenti sulla blockchain.

- Supply Chain: L’AI può migliorare la previsione della domanda e ottimizzare i flussi logistici all’interno di una catena di approvvigionamento basata su di essa.

- Sanità: L’AI può essere utilizzata per l’analisi dei dati sanitari archiviati al suo interno, al fine di migliorare la diagnosi e il trattamento delle malattie.

- Identità digitale: L’AI può essere impiegata per la verifica automatica delle identità digitali registrate sulla blockchain.

Questa sinergia tra blockchain e AI sta aprendo nuove frontiere per l’innovazione e la trasformazione digitale in diversi settori.

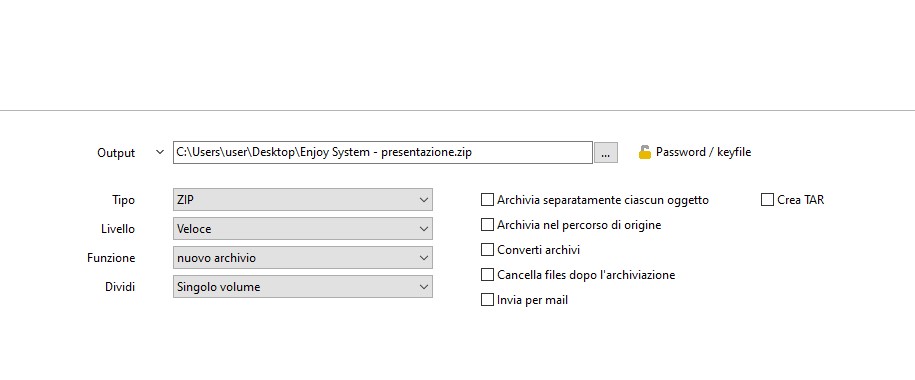

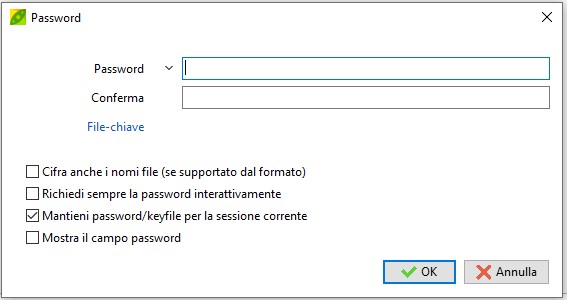

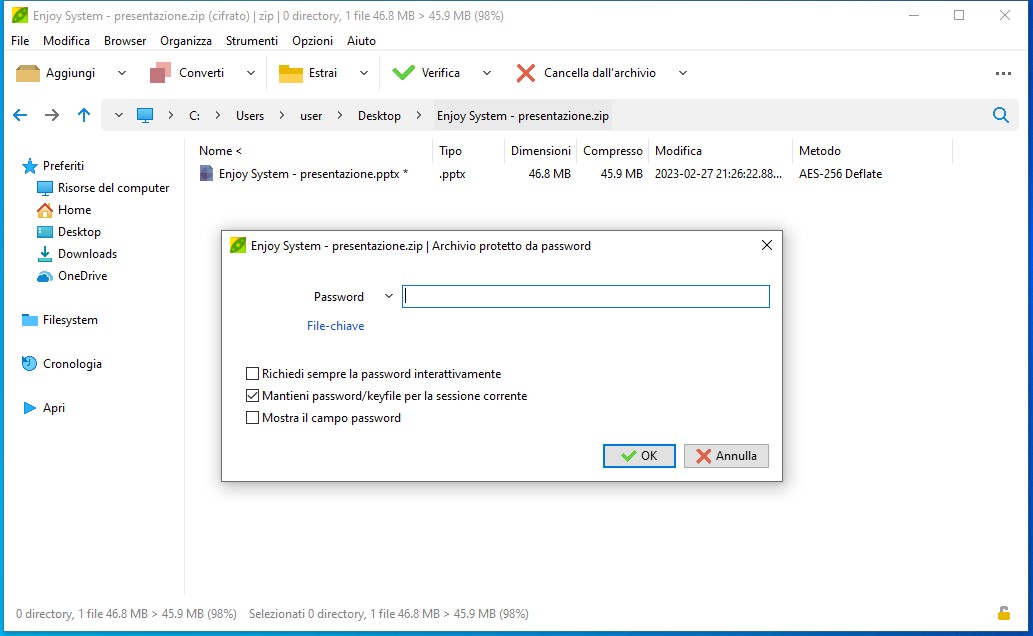

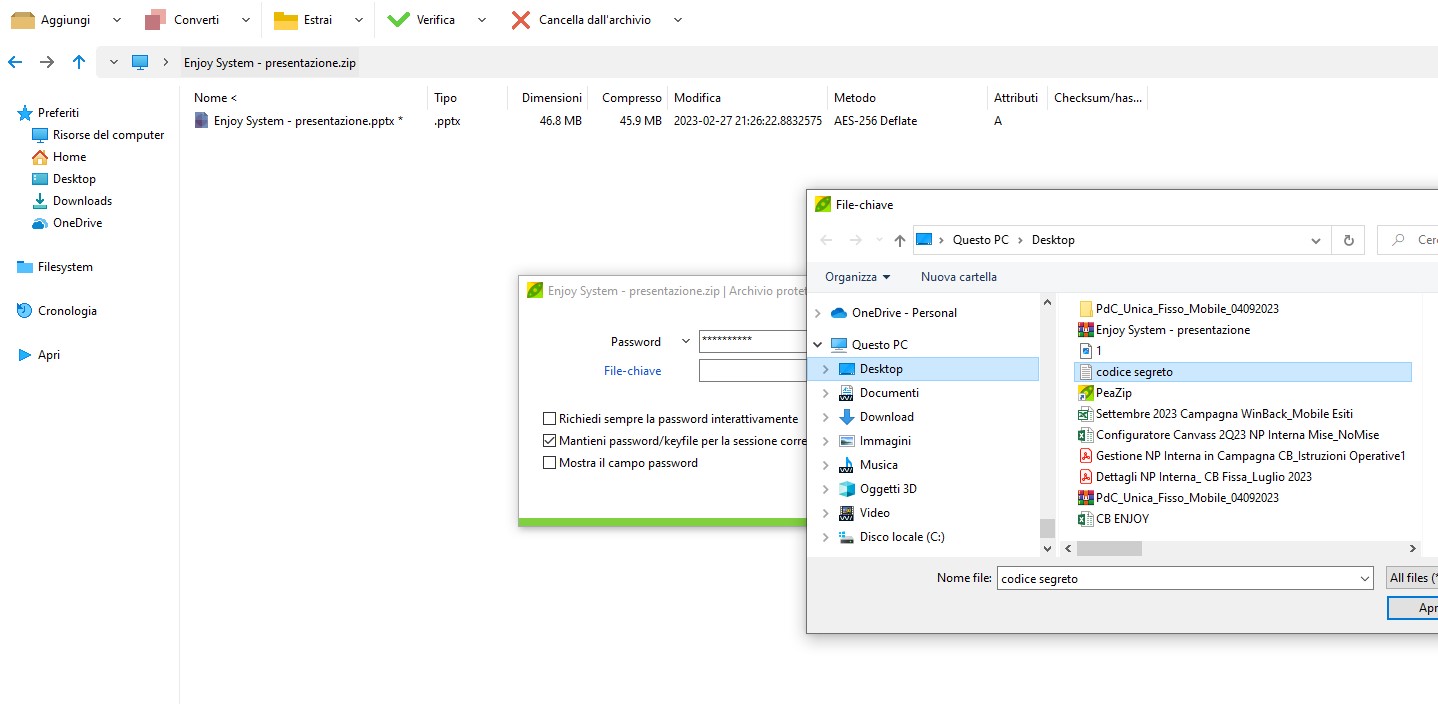

Sicurezza nella blockchain

La sicurezza è uno degli aspetti chiave di questa tecnologia. Grazie all’utilizzo della crittografia e del consenso distribuito, la blockchain offre un elevato livello di sicurezza e integrità dei dati.

Ecco alcuni dei principali meccanismi di sicurezza presenti nella blockchain:

- Crittografia: Ogni transazione e ogni blocco sulla blockchain sono crittografati, rendendo i dati praticamente impossibili da alterare.

- Consenso distribuito: La validazione delle transazioni avviene attraverso un processo di consenso tra i nodi della rete, che devono concordare sulla correttezza dei dati prima di aggiungerli alla catena.

- Immutabilità: Una volta registrati sulla blockchain, i dati non possono essere modificati o cancellati, garantendo la tracciabilità e l’integrità delle informazioni.

- Anonimato: I partecipanti alla rete blockchain possono mantenere l’anonimato, grazie all’utilizzo di chiavi pubbliche e private per le transazioni.

- Resilienza: La natura decentralizzata di questa tecnologia la rende altamente resiliente agli attacchi, in quanto non esiste un singolo punto di vulnerabilità.

Queste sono caratteristiche di sicurezza che la rendono una tecnologia particolarmente adatta per applicazioni che richiedono un elevato livello di fiducia e integrità dei dati, come i pagamenti, i contratti intelligenti e la gestione delle identità digitali.

Campi di utilizzo

Le applicazioni della blockchain sono molteplici e in continua espansione. Ecco alcuni esempi di ciò che si può fare con questa tecnologia:

- Pagamenti e trasferimenti di denaro: può essere utilizzata per effettuare transazioni finanziarie sicure e istantanee, senza la necessità di intermediari.

- Contratti intelligenti: I contratti intelligenti (smart contracts) sono programmi automatizzati che eseguono automaticamente le condizioni di un accordo, garantendo la trasparenza e l’affidabilità delle transazioni.

- Tracciabilità della supply chain: può essere utilizzata per tracciare l’origine e il percorso di un prodotto lungo tutta la catena di approvvigionamento, migliorando la trasparenza e la sicurezza.

- Gestione delle identità digitali: può essere impiegata per creare e gestire identità digitali sicure, offrendo alle persone il controllo dei propri dati personali.

- Voto elettronico: può essere utilizzata per garantire l’integrità e la trasparenza dei processi elettorali, assicurando l’autenticità dei voti e l’anonimato degli elettori.

- Registri delle proprietà: può essere utilizzata per registrare e gestire i diritti di proprietà in modo sicuro e trasparente.

- Gestione dei dati sanitari: può essere impiegata per archiviare e condividere in modo sicuro i dati sanitari dei pazienti, migliorando la collaborazione tra professionisti e la tutela della privacy.

Queste sono solo alcune delle numerose applicazioni della blockchain, che sta dimostrando il suo potenziale in una vasta gamma di settori.

Corsi e formazioni sulla blockchain

Data la crescente importanza della blockchain, sono numerose le opportunità di formazione e aggiornamento su questa tecnologia. Ecco alcuni esempi di corsi e programmi disponibili:

- Corsi universitari: Molte università offrono corsi di laurea, master e specializzazioni in blockchain e tecnologie correlate.

- Corsi online: Piattaforme come Coursera, Udemy e edX propongono una vasta selezione di corsi online sulla blockchain, adatti a diversi livelli di esperienza.

- Certificazioni professionali: Organizzazioni come la Blockchain Training Alliance e la Blockchain Council offrono certificazioni riconosciute a livello internazionale per dimostrare le competenze in ambito blockchain.

- Workshops e seminari: Diverse aziende e associazioni organizzano regolarmente workshop, seminari e conferenze sulla blockchain, per approfondire temi specifici e condividere le ultime tendenze.

- Corsi aziendali: Molte aziende offrono programmi di formazione interni per i propri dipendenti, al fine di sviluppare competenze specifiche sulla blockchain e le sue applicazioni.

Investire nella formazione e nell’aggiornamento sulle tecnologie blockchain è fondamentale per rimanere competitivi in un mercato in rapida evoluzione.

Conclusioni

La blockchain è una tecnologia rivoluzionaria che sta trasformando il modo in cui le informazioni vengono registrate, condivise e verificate. Grazie alla sua natura decentralizzata, sicura e trasparente, la blockchain sta aprendo nuove frontiere per l’innovazione in numerosi settori, dalla finanza all’energia, passando per la sanità e la supply chain.

Sebbene la blockchain sia ancora una tecnologia emergente, il suo potenziale è già ampiamente riconosciuto a livello globale. Aziende, governi e organizzazioni di tutto il mondo stanno investendo nella ricerca e nello sviluppo di soluzioni blockchain, con l’obiettivo di migliorare l’efficienza, la sicurezza e la trasparenza dei loro processi.Se desideri approfondire le tue conoscenze sulla blockchain e le sue applicazioni, ti invitiamo a consultare la nostra selezione di corsi e programmi di formazione. Scopri come questa tecnologia rivoluzionaria può trasformare il tuo settore e il tuo business.

La rivoluzione digitale della blockchain è solo all’inizio, e il futuro di questa tecnologia promette ancora molte sorprese e opportunità. Rimani aggiornato sugli sviluppi della blockchain e preparati a cogliere le sfide e le opportunità che questa innovazione porterà.