Crittografia: chatta in segreto e proteggi la tua privacy!

La crittografia è un mezzo per garantire la privacy delle comunicazioni online; scopriamo il suo funzionamento e come trarne beneficio per la propria sicurezza digitale.

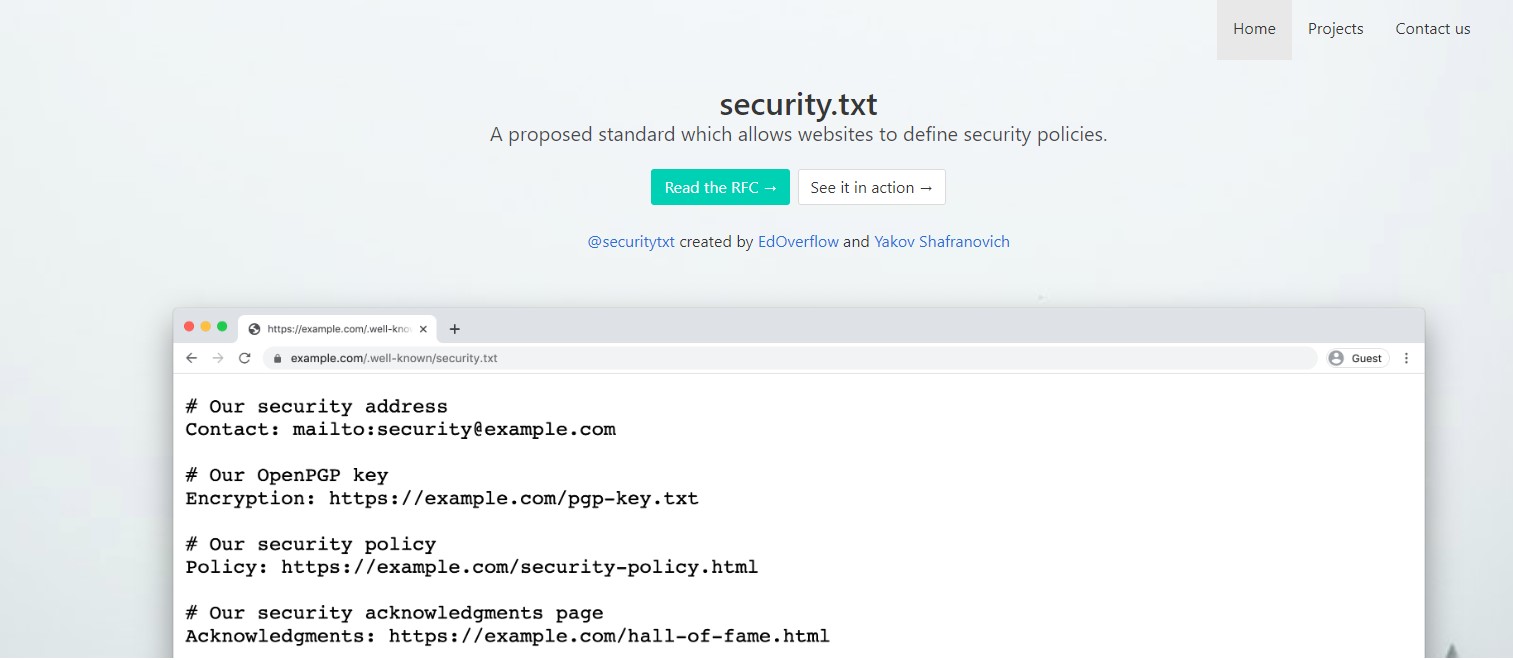

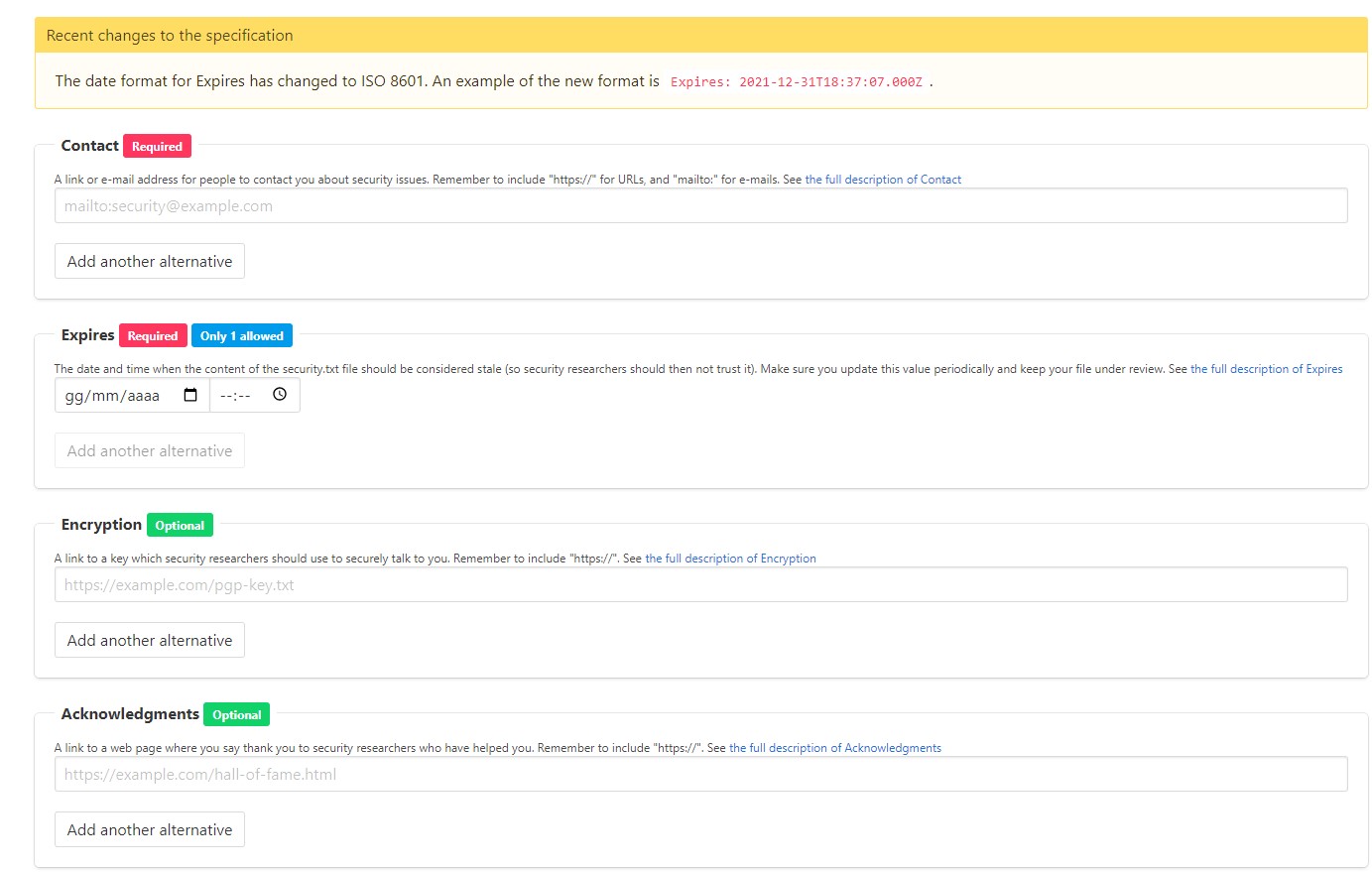

La crittografia, attraverso l’uso di un algoritmo e una chiave, trasforma un messaggio in chiaro in un messaggio codificato, noto come testo cifrato, che appare come una sequenza casuale di caratteri per chiunque non abbia la chiave per decifrarlo. Questo processo rende possibile solo alla persona che possiede la chiave originale ripristinare il messaggio in chiaro.

Esistono due principali tipi di crittografia: simmetrica e asimmetrica. Nella crittografia simmetrica, viene utilizzata la stessa chiave per crittografare e decrittare i messaggi, mentre nella crittografia asimmetrica, sono utilizzate coppie di chiavi legate da una relazione matematica. Indipendentemente dal tipo di algoritmo utilizzato, la crittografia garantisce la privacy delle comunicazioni online. Questa infatti protegge informazioni sensibili come credenziali di accesso, dati finanziari e comunicazioni private.

Cos’è una VPN e come funziona

Le VPN, o Virtual Private Network, creano un tunnel crittografato attraverso Internet per collegare reti remote o utenti singoli a una rete privata in modo sicuro. Questo tunnel crittografato assicura che tutti i dati trasmessi attraverso la VPN rimangano privati. In pratica, una VPN assegna agli utenti un indirizzo IP virtuale che maschera il loro indirizzo IP originale.

Il traffico Internet dell’utente viene quindi instradato attraverso un server VPN altamente sicuro prima di essere inviato alla destinazione online desiderata. Chiunque intercetti questo traffico vedrà solo l’indirizzo IP virtuale assegnato dalla VPN, non quello reale dell’utente. Le VPN moderne utilizzano protocolli avanzati come OpenVPN e IKEv2/IPsec per garantire sicurezza e prestazioni superiori rispetto ai protocolli più datati come PPTP o L2TP.

Crittografia

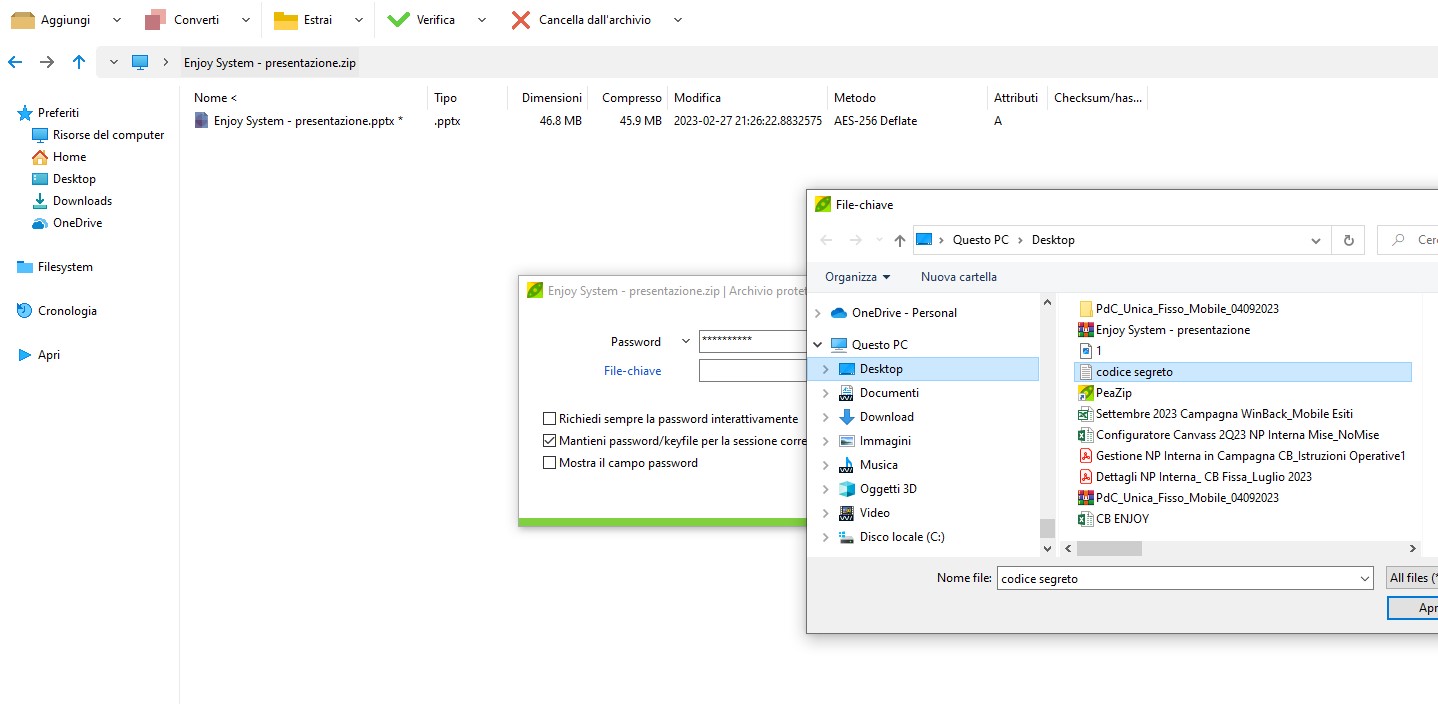

La crittografia costituisce l’elemento fondamentale che permette alle VPN di garantire la privacy e la sicurezza delle comunicazioni online. Senza crittografia, le VPN non sarebbero in grado di stabilire un tunnel sicuro attraverso Internet. I moderni protocolli VPN, come OpenVPN, Wireguard e IKEv2, adottano sofisticati algoritmi di crittografia per autenticare e proteggere tutto il traffico trasmesso attraverso il tunnel VPN. Questi protocolli includono la crittografia simmetrica AES a 256 bit, considerata una protezione praticamente indistruttibile e spesso pubblicizzata come crittografia di livello militare.

La crittografia viene impiegata in ogni fase del processo VPN. Inizialmente, il client sul dispositivo dell’utente codifica il traffico in uscita verso il server VPN utilizzando una chiave pre-condivisa. Successivamente, mantiene crittografato il traffico all’interno del tunnel VPN per proteggerlo da eventuali minacce. Infine, crittografa nuovamente il traffico in uscita dal server VPN verso la destinazione online desiderata, garantendo una protezione end-to-end.

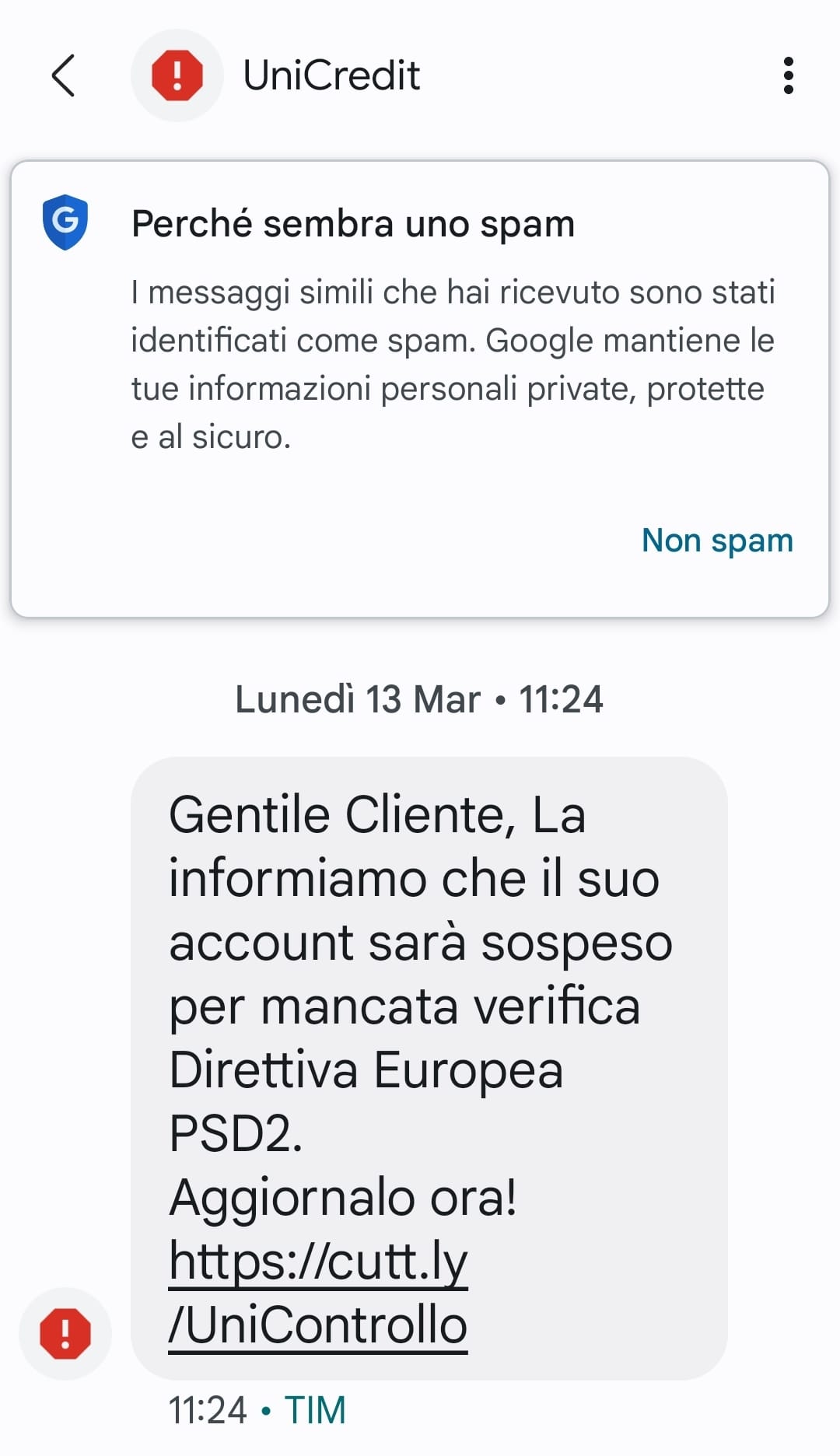

Migliorare il lato sicurezza

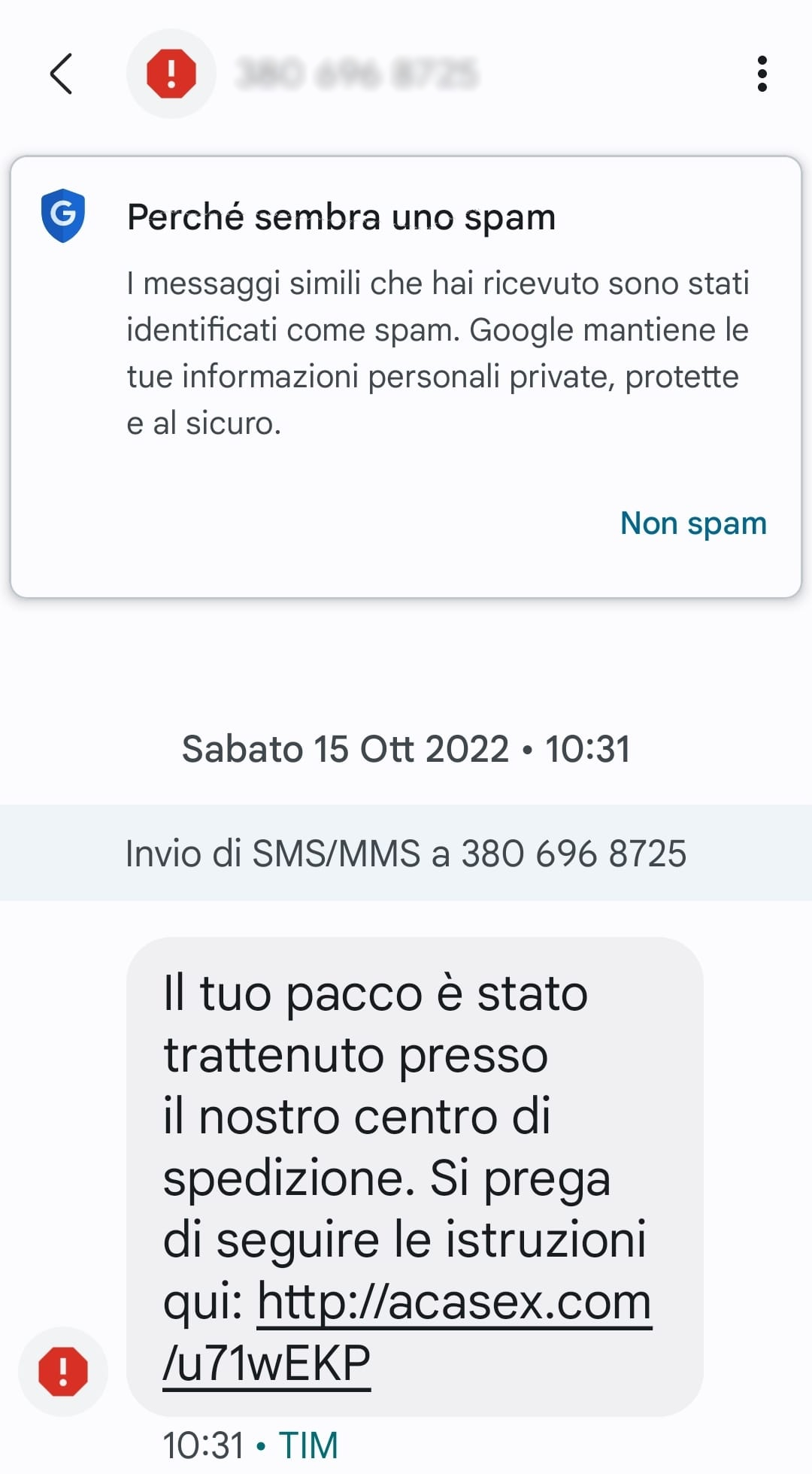

L’utilizzo di una VPN notevolmente migliora la sicurezza delle connessioni Internet, poiché tutto il traffico inviato attraverso di essa è crittografato e instradato attraverso un tunnel sicuro. Senza una VPN, il traffico Internet potrebbe essere vulnerabile a una varietà di attacchi. Ad esempio, quando ci si connette a reti Wi-Fi pubbliche non protette, hacker e criminali informatici potrebbero intercettare il traffico di rete utilizzando tecniche come gli attacchi Man in the middle per ottenere accesso a dati sensibili, come le credenziali dei servizi bancari o i wallet di criptovalute.

La crittografia offerta da una VPN impedisce che ciò accada, mantenendo i dati al sicuro.

Anche le normali connessioni Internet a banda larga possono essere vulnerabili alla sorveglianza governativa e all’intercettazione dei dati da parte di terzi. In breve, una VPN crittografa il traffico dell’utente, rendendo virtualmente impossibile questo tipo di sorveglianza e intercettazione indebite.

Privacy al sicuro

Oltre a potenziare la sicurezza, un altro vantaggio fondamentale nell’uso di una VPN è la tutela della propria privacy online. Quando ci si connette a Internet, il proprio indirizzo IP può essere utilizzato per identificare e tracciare l’attività online dell’utente. Siti web, servizi online e inserzionisti possono utilizzare l’indirizzo IP per creare dettagliati profili degli interessi personali, spesso a fini pubblicitari. In alcuni casi, persino il proprio Internet Service Provider può registrare l’attività di navigazione per sfruttarla per i propri scopi.

Tuttavia, l’utilizzo di una VPN instrada tutto il traffico Internet attraverso un tunnel crittografato e assegna un indirizzo IP diverso. Questo impedisce a terze parti di tracciare l’attività online dell’utente o di identificarla in base all’indirizzo IP. Di conseguenza, la VPN fornisce un ulteriore strato di protezione della privacy durante la navigazione online.

I limiti della VPN

Anche se vantaggiose, le VPN presentano alcune sfide e limitazioni da considerare. In primo luogo, la crittografia e l’instradamento del traffico attraverso il tunnel VPN possono causare rallentamenti nella velocità di connessione rispetto all’accesso diretto a Internet, soprattutto se il servizio VPN non è di alta qualità. Questa riduzione dipende da vari fattori, tra cui il protocollo VPN utilizzato, la distanza dal server VPN e l’instradamento dei pacchetti. In secondo luogo, gli utenti devono valutare quanto possono fidarsi del proprio provider VPN, poiché questi potrebbero teoricamente registrare l’attività degli utenti, dato che il traffico Internet passa attraverso i loro server.

È consigliabile scegliere provider VPN no-log che rispettino la privacy. Infine, è importante notare che la protezione offerta dalla VPN si estende solo al traffico tra il dispositivo dell’utente e il server VPN, lasciando potenzialmente vulnerabili altri dispositivi o reti al di fuori del tunnel crittografato. Pertanto, gli utenti devono assicurarsi di utilizzare sempre la VPN quando desiderano proteggere la propria attività online.

Prospettive e ambiti di utilizzo

L’utilizzo di una VPN può offrire benefici significativi in diversi ambiti:

- Lavoro remoto: Con sempre più persone che lavorano da casa o in viaggio, una VPN consente di accedere in modo sicuro e privato alle reti aziendali e alle relative WebApp, consentendo la trasmissione di dati sensibili.

- Wi-Fi pubblico: I punti di accesso Wi-Fi pubblici, come quelli nei caffè, negli hotel e negli aeroporti, sono spesso non protetti e vulnerabili agli attacchi hacker. Utilizzando una VPN, il traffico dell’utente viene crittografato, rendendo sicura la navigazione anche su reti Wi-Fi pubbliche.

- Streaming di contenuti: Una VPN può essere utilizzata per accedere a servizi di streaming con restrizioni geografiche, consentendo agli utenti di sbloccare contenuti anche quando si trovano all’estero. Basta connettersi a un server VPN nel proprio Paese per ottenere accesso ai contenuti desiderati.

- Privacy online: Per coloro che sono preoccupati per la propria privacy online, una VPN fornisce crittografia e anonimato, impedendo che l’attività di navigazione venga tracciata dagli Internet Service Provider (ISP) o da terze parti.