Assistenza informatica: guida completa alla scelta dei migliori servizi

Cosa è l’assistenza informatica e perché è importante

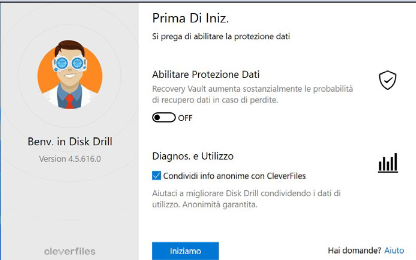

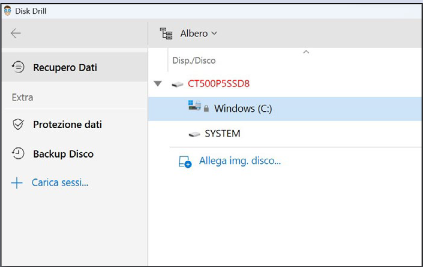

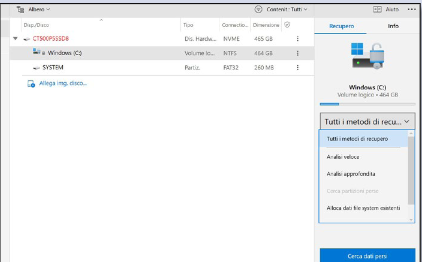

L’assistenza informatica è un servizio essenziale per aziende e individui che dipendono dalla tecnologia per il loro lavoro e la loro vita quotidiana. Questa forma di supporto tecnico può includere la risoluzione di problemi hardware e software, la manutenzione preventiva dei sistemi, l’installazione di nuove applicazioni e molto altro ancora. Un servizio di assistenza informatica affidabile e competente può fare la differenza tra il successo e il fallimento di un’organizzazione, evitando costosi fermi macchina, perdita di dati e interruzioni del lavoro.

Nelle società moderne, la dipendenza dalla tecnologia è sempre più marcata. Aziende di ogni dimensione, professionisti e persino utenti domestici hanno bisogno di un aiuto specializzato per mantenere i loro sistemi informatici efficienti e sicuri. Avere accesso a un team di esperti IT a cui rivolgersi quando sorgono problemi può essere cruciale per la produttività e la continuità aziendale.

Inoltre, l’assistenza informatica può anche aiutare a prevenire problemi futuri, attraverso la manutenzione regolare, gli aggiornamenti di sicurezza e la consulenza su come sfruttare al meglio le tecnologie a disposizione. Questo può portare a una riduzione dei costi a lungo termine e a una maggiore tranquillità per chi utilizza i sistemi informatici.

I vantaggi di scegliere un servizio di assistenza informatica professionale

Scegliere un servizio di assistenza informatica professionale può offrire numerosi benefici, tra cui:

- Risoluzione rapida dei problemi: Un team di esperti IT può individuare e risolvere rapidamente i guasti hardware e software, minimizzando i tempi di inattività.

- Maggiore efficienza operativa: Un’assistenza informatica efficiente contribuisce a mantenere i sistemi aziendali funzionanti e aggiornati, aumentando la produttività del personale.

- Maggiore sicurezza informatica: I professionisti IT possono implementare misure di sicurezza adeguate, proteggendo i dati e i sistemi da minacce come virus, malware e attacchi hacker.

- Consulenza e supporto specializzato: Gli esperti IT possono fornire preziosi consigli e suggerimenti su come sfruttare al meglio la tecnologia per raggiungere gli obiettivi aziendali.

- Riduzione dei costi a lungo termine: Prevenire problemi e guasti attraverso una manutenzione regolare può portare a un risparmio significativo rispetto agli interventi d’emergenza.

- Maggiore tranquillità: Avere un team di assistenza informatica affidabile e competente a cui rivolgersi quando necessario consente di concentrarsi sulle attività principali, senza preoccuparsi dei problemi tecnologici.

Statistiche sull’assistenza informatica e il feedback dei clienti

Secondo uno studio recente, oltre il 70% delle aziende italiane utilizza regolarmente servizi di assistenza informatica per mantenere efficienti i propri sistemi IT. Inoltre, il 65% dei clienti che hanno usufruito di tali servizi ha dichiarato di essere molto soddisfatto della qualità dell’assistenza ricevuta.

Tra i principali vantaggi evidenziati dai clienti, spiccano:

- Tempi di risposta rapidi e risoluzione tempestiva dei problemi (82% dei clienti)

- Competenza e professionalità del personale di assistenza (78% dei clienti)

- Capacità di fornire soluzioni innovative e personalizzate (71% dei clienti)

- Miglioramento dell’efficienza operativa e della produttività (68% dei clienti)

- Riduzione dei costi IT a lungo termine (64% dei clienti)

Questi dati dimostrano chiaramente l’importanza di scegliere un servizio di assistenza informatica di qualità per ottenere i massimi benefici in termini di produttività, sicurezza e risparmio.

Come scegliere il miglior servizio di assistenza informatica per le tue esigenze

Quando si tratta di scegliere un servizio di assistenza informatica, è importante valutare attentamente diverse opzioni per trovare la soluzione più adatta alle proprie esigenze. Ecco alcuni fattori chiave da considerare:

- Esperienza e competenze del team: Verifica la formazione e l’esperienza del personale di assistenza, assicurandoti che siano in grado di gestire problemi di diversa complessità.

- Gamma di servizi offerti: Valuta se il fornitore può fornire un’ampia gamma di servizi, come supporto remoto, manutenzione preventiva, consulenza strategica e formazione del personale.

- Tempi di risposta e disponibilità: Verifica i tempi di risposta e la disponibilità del servizio di assistenza, in modo da garantire un supporto tempestivo in caso di emergenze.

- Flessibilità e personalizzazione: Accertati che il fornitore sia in grado di adattare i suoi servizi alle tue esigenze specifiche e di offrirti soluzioni su misura.

- Reputazione e referenze: Chiedi referenze ad altri clienti e leggi le recensioni online per valutare l’affidabilità e la qualità del servizio offerto.

- Sicurezza e conformità normativa: Assicurati che il fornitore rispetti gli standard di sicurezza e di protezione dei dati richiesti dal tuo settore.

Prendere in considerazione attentamente questi fattori ti aiuterà a individuare il miglior servizio di assistenza informatica per la tua azienda o per le tue esigenze personali.

Valutare i costi dell’assistenza informatica e trovare la soluzione migliore per il tuo budget

I costi dell’assistenza informatica possono variare notevolmente in base ai servizi richiesti, alla dimensione dell’azienda e alla complessità dei sistemi IT. Alcuni dei principali fattori che influenzano i costi includono:

- Tipologia di servizi (supporto remoto, on-site, manutenzione preventiva, ecc.)

- Numero di utenti o dispositivi da assistere

- Livello di competenza e specializzazione del personale di assistenza

- Eventuali costi di installazione, configurazione o aggiornamento di hardware e software

- Frequenza e durata degli interventi richiesti

Per trovare la soluzione più conveniente per il tuo budget, ti consigliamo di:

- Definire le tue esigenze: Identifica chiaramente i servizi di cui hai bisogno, in modo da poter confrontare le offerte in modo più efficace.

- Richiedi preventivi dettagliati: Chiedi ai fornitori di assistenza informatica di fornire preventivi completi, inclusi i costi di manodopera, materiali e eventuali abbonamenti o servizi aggiuntivi.

- Confronta le opzioni: Valuta attentamente i preventivi ricevuti, tenendo conto non solo dei costi, ma anche della qualità dei servizi offerti e della reputazione dei fornitori.

- Negozia le condizioni: Non esitare a negoziare con i fornitori per ottenere condizioni più vantaggiose, come sconti, pacchetti personalizzati o servizi aggiuntivi inclusi.

- Considera soluzioni su misura: In alcuni casi, potrebbe essere più conveniente sviluppare un servizio di assistenza informatica interno o affidarsi a un fornitore specializzato in base alle tue esigenze specifiche.

Seguendo questi passaggi, sarai in grado di trovare il miglior servizio di assistenza informatica che si adatta perfettamente al tuo budget e alle tue necessità.

Servizi di consulenza informatica e consulenza ICT: cosa offrono e come possono aiutarti

Oltre ai servizi di assistenza informatica, molte aziende offrono anche servizi di consulenza informatica e consulenza ICT (Information and Communication Technology). Questi servizi possono essere estremamente utili per le aziende che desiderano ottenere il massimo dalla loro tecnologia e migliorare l’efficienza operativa.

La consulenza informatica tipicamente include:

- Analisi dei processi aziendali: Valutazione dei flussi di lavoro e dei processi per identificare aree di miglioramento.

- Pianificazione strategica IT: Sviluppo di una roadmap tecnologica allineata agli obiettivi di business.

- Selezione e implementazione di soluzioni software: Assistenza nella scelta e nell’implementazione di applicazioni gestionali, CRM, ERP, ecc.

- Ottimizzazione delle infrastrutture IT: Consulenza per migliorare l’efficienza e la scalabilità delle reti e dei sistemi IT.

- Formazione e sviluppo delle competenze: Corsi e programmi di formazione per il personale su nuove tecnologie e best practice.

La consulenza ICT, invece, si concentra maggiormente sugli aspetti di comunicazione e collaborazione, offrendo servizi come:

- Progettazione di soluzioni di comunicazione unificata: Implementazione di sistemi per migliorare la collaborazione e la produttività del team.

- Sviluppo di strategie di digitalizzazione: Consulenza per la trasformazione digitale dell’azienda.

- Analisi e ottimizzazione dei flussi di informazione: Miglioramento dei processi di condivisione e gestione dei dati.

- Consulenza sulla sicurezza informatica: Valutazione dei rischi e implementazione di misure di protezione adeguate.

Sfruttando questi servizi di consulenza, le aziende possono ottenere un vantaggio competitivo, migliorando l’efficienza, la produttività e la sicurezza dei propri sistemi IT.

Corsi e formazione per sviluppare competenze informatiche di base

Oltre ai servizi di assistenza informatica professionale, molte aziende offrono anche corsi e programmi di formazione per aiutare i propri dipendenti a sviluppare competenze informatiche di base. Queste iniziative possono essere particolarmente utili per:

- Migliorare l’efficienza operativa: Fornendo ai dipendenti le conoscenze necessarie per utilizzare in modo più efficace gli strumenti IT aziendali.

- Aumentare l’autonomia del personale: Permettendo ai dipendenti di risolvere autonomamente problemi semplici e di sfruttare al meglio le funzionalità dei software.

- Ridurre la dipendenza dai servizi di assistenza: Riducendo il numero di richieste di supporto per problemi di base, permettendo ai tecnici di concentrarsi su attività più complesse.

- Favorire l’adozione di nuove tecnologie: Facilitando l’apprendimento e l’utilizzo di nuove applicazioni e soluzioni IT introdotte in azienda.

- Migliorare la motivazione e l’engagement del personale: Offrendo opportunità di sviluppo delle competenze e di crescita professionale.

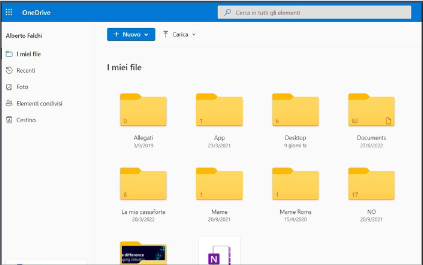

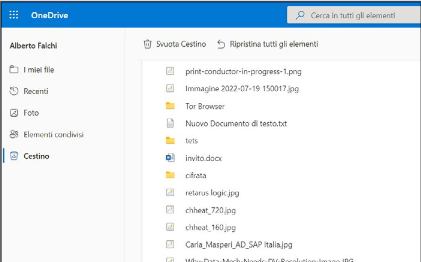

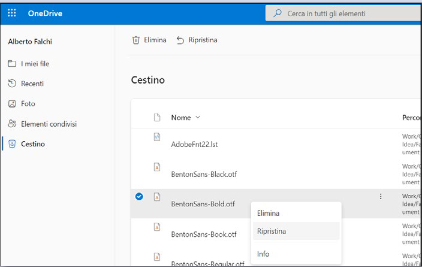

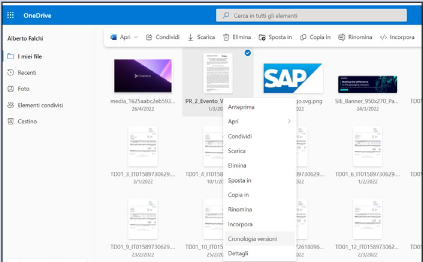

I corsi di formazione possono coprire una vasta gamma di argomenti, tra cui l’utilizzo di software office, la navigazione sicura in Internet, la gestione della posta elettronica, l’archiviazione e la condivisione dei file, e molto altro ancora. Alcuni fornitori di assistenza informatica offrono anche programmi di formazione personalizzati in base alle esigenze specifiche dell’azienda.

Investire nella formazione informatica del personale può quindi portare a numerosi benefici a lungo termine, migliorando l’efficienza, la produttività e la competitività dell’organizzazione.

I servizi di assistenza informatica per le piccole imprese: come possono aiutare a migliorare l’efficienza operativa

Le piccole e medie imprese (PMI) spesso hanno esigenze specifiche in termini di assistenza informatica, poiché generalmente dispongono di risorse e budget limitati. Tuttavia, i servizi di assistenza informatica possono rivelarsi estremamente preziosi anche per le realtà di piccole dimensioni, aiutandole a:

- Ridurre i costi IT: I servizi di assistenza informatica possono aiutare le PMI a ottimizzare i costi legati alla gestione dei sistemi IT, evitando investimenti eccessivi in hardware, software e personale interno.

- Migliorare l’efficienza operativa: Un supporto IT efficiente e tempestivo può contribuire a mantenere i sistemi aziendali sempre operativi, minimizzando i tempi di inattività e aumentando la produttività del personale.

- Potenziare la sicurezza informatica: I professionisti IT possono implementare misure di sicurezza adeguate per proteggere i dati e i sistemi aziendali da minacce come virus, malware e attacchi hacker.

- Accedere a competenze specialistiche: Le PMI possono beneficiare delle competenze e dell’esperienza di un team di assistenza informatica senza dover sostenere i costi di un reparto IT interno. Conclusioni: come trovare il servizio di assistenza informatica ideale per te.

Perchè scegliere Enjoy Sytem

Trovare il servizio di assistenza informatica più adatto alle tue esigenze può sembrare una sfida, ma seguendo alcuni semplici passaggi puoi individuare la soluzione perfetta per la tua azienda o per le tue necessità personali.

Innanzitutto, è importante avere ben chiare le tue priorità e i tuoi requisiti specifici. Fai un elenco delle funzionalità e dei servizi che ti servono, dal supporto remoto alla manutenzione preventiva, dalla consulenza strategica alla formazione del personale. Questo ti aiuterà a valutare in modo più obiettivo le diverse opzioni sul mercato.

Successivamente, esegui una ricerca approfondita sui fornitori di assistenza informatica, confrontando attentamente le loro offerte in termini di competenze del team, gamma di servizi, tempi di risposta, flessibilità e costi. Non esitare a chiedere referenze e a leggere le recensioni dei clienti per avere un quadro completo della loro affidabilità e qualità del servizio.

È inoltre importante tenere conto del tuo budget e valutare attentamente i costi associati ai diversi pacchetti di assistenza. Cerca di trovare il giusto equilibrio tra qualità del servizio e convenienza economica, senza sacrificare l’essenziale per risparmiare a breve termine.

Infine, non sottovalutare l’importanza di una consulenza IT e di servizi di formazione per il tuo personale. Investire in queste soluzioni può portare a notevoli benefici in termini di efficienza operativa, produttività e sicurezza informatica a lungo termine.Scopri ora i migliori servizi di assistenza informatica sul mercato e scegli la soluzione perfetta per te.

Seguendo questi consigli, sarai in grado di individuare il servizio di assistenza informatica ideale per le tue esigenze, ottenendo così tutti i vantaggi di un supporto IT affidabile e di qualità.

Cosa facciamo

Enjoy System supporta i propri clienti con assistenza informatica sia tecnica che sistemistica su chiamata, a contratto, in modalità remota o attraverso un piano di manutenzione programmata.

Interveniamo con la massima disponibilità, anche in urgenza, attraverso uno staff tecnico specializzato, che riflette la qualità dei nostri servizi.

Piccole e medie imprese, studi professionali, enti e istituti hanno già scelto l’assistenza dedicata di Enjoy System.

Forniamo servizi di assistenza informatica volti a garantire la piena continuità operativa del cliente, minimizzando l’insorgere di problematiche attraverso un’idonea pianificazione degli interventi ordinari e preventivi ed operando tempestivamente in caso di fermi o imprevisti.

Contattaci (https://www.enjoysystem.it/contattaci/ per una consulenza personalizzata e un preventivo gratuito.