Scaricare in sicurezza con Vt4browser

Ecco un’estensione per Chrome, Edge e Firefox che fa analizzare ogni download a VirusTotal, e ti fa scaricare in tutta sicurezza.

La maggior parte dei malware per computer tende a diffondersi in due modi: allegati e link inviati tramite email di phishing oppure il download di file contenenti virus. Non è un caso che chi utilizza software pirata corre un rischio più elevato, proprio perché alcune versioni illecite di giochi e software vari vengono utilizzare dai pirati per diffondere i loro virus. Ma è sempre meglio fare attenzione anche ai download considerati sicuri, come i file condivisi da colleghi e clienti tramite Dropbox e simili. Vediamo quindi come scaricare in tutta sicurezza.

E, in certi casi, i pirati sono riusciti a violare addirittura i server di produzione di grandi aziende, inserendo virus su software al di sopra di ogni sospetto, come le utility per l’aggiornamento dei driver fornite dai produttori stessi. Insomma, non possiamo fidarci di nessuno.

Indice

Un antivirus non basta

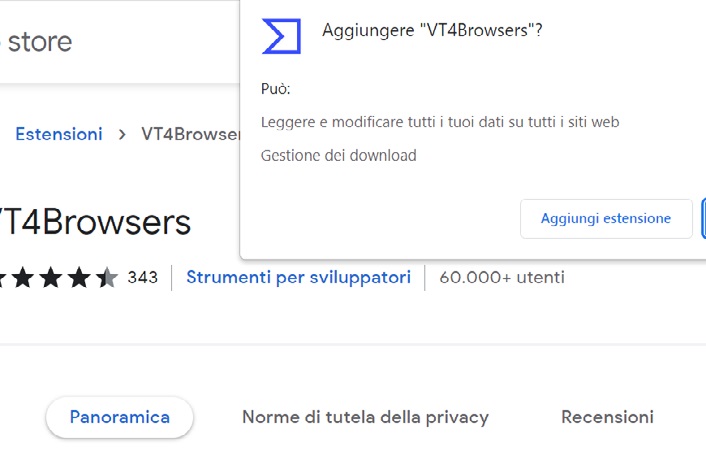

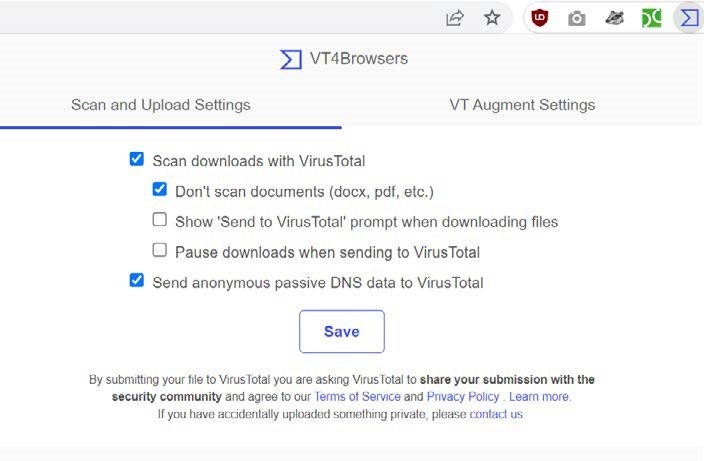

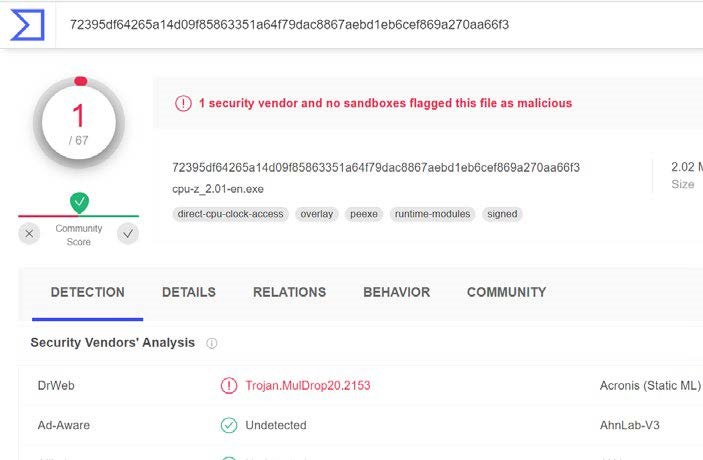

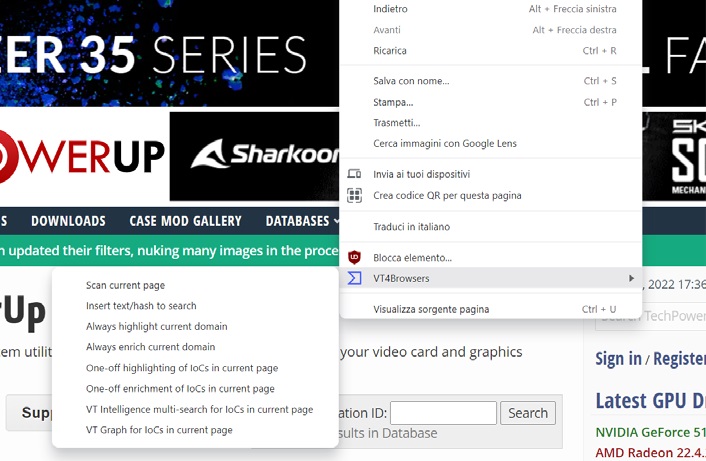

Anche se abbiamo un antivirus in esecuzione, non è detto che non gli possa sfuggire qualcosa ed è sempre meglio verificare ogni download con uno o più antivirus. Una grande perdita di tempo, che però può essere evitata grazie all’estensione gratuita VT4Browser di VirusTotal, che verifica la pagina contenente il download oltre al file stesso facendolo analizzare contemporaneamente da 70 soluzioni di sicurezza, fra cui AGV, Avast e Sophos.

Volendo, è possibile anche inviare documenti in formato DOC, PDF e altro per farli analizzare, ma l’opzione è disabilitata di default. Consigliamo di mantenere questa impostazione per motivi di sicurezza: meglio non inviare dati personali o documenti lavorativi a un servizio online, rischiamo di perderne il controllo.

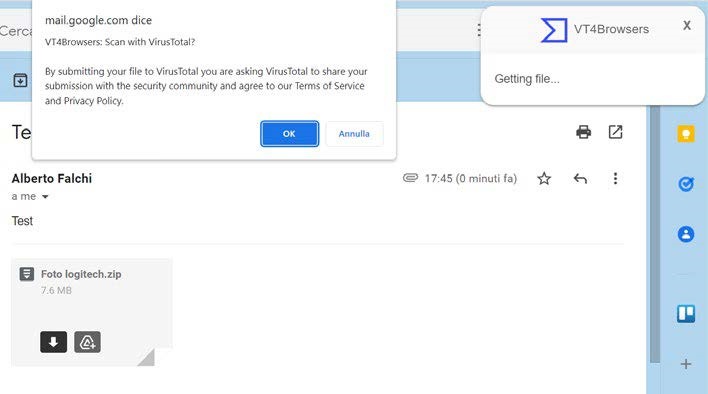

Protezione da phishing

Come già detto, la maggior parte dei malware è diffusa tramite email, inviate sia con attacchi di tipo phishing sia da parte di amici e colleghi ignari di avere un problema di sicurezza e che in buona fede ci inviano file che contengono virus. Se utilizziamo un client email online, come Gmail o la versione per browser di Outlook, possiamo scansionare anche gli allegati presenti. La prima volta che lo faremo, ci verrà chiesto di accettare i termini di condizione per analizzarli.

Inviamo solo file che sappiamo non contenere dati personali (per esempio, la scansione di una patente o altro documento di identità, ma anche un contratto con un cliente) ed evitiamo assolutamente di inviare qualsiasi contenuto relativo al nostro lavoro: potrebbero essere documenti classificati o comunque sensibili e caricandoli su un servizio come quello offerto da VirusTotal violeremmo il GDPR, cosa che sicuramente non farebbe felice i nostri superiori.

Mettiamo all’opera Vt4Browser

LEGGI ANCHE