I criminali informatici non prendono di mira solo server, computer e smartphone, ma possono anche attaccare i router che abbiamo in casa. Ecco come difenderci

Il modem/router è uno dei dispositivi più importanti dell’infrastruttura della nostra rete domestica, ma la maggior parte degli utenti non si cura troppo di tenerlo aggiornato e verificare che sia, configurato in maniera adeguata. Comprensibile, come atteggiamento: esattamente come un qualsiasi elettrodomestico, per esempio il frigorifero, anche il router fa il suo mestiere in maniera silenziosa, praticamente invisibile.

Ci rendiamo conto che “esiste” solo quando la connessione mostra problemi. Al contrario del buon vecchio frigorifero però, c’è un problema: se viene violato, possiamo dire addio a privacy e sicurezza dei nostri dati personali. E che i criminali informatici prendano di mira i router capita più spesso di quanto si crede.

Indice

Perché i pirati colpiscono i router

Il nostro router potrebbe essere usato come nodo di una botnet, per scagliare attacchi DDoS

Botnet IOT: cosa sono?

Il mio router è infetto?

Router Sicuro

Perché i pirati colpiscono i router

Il modem router svolge un ruolo molto delicato: è l’interfaccia fra i nostri dispositivi e Internet. Chi lo controlla, può sapere quali siti visitiamo, quali gadget loT abbiamo in casa, quanti PC e smartphone abbiamo connesso. Non solo: ha accesso a tutte le informazioni che transitano sulla rete.

Potrebbe quindi intercettare le nostre password così come i dati delle carte di credito. E gli antivirus non sono efficaci per rilevare questi problemi. Ecco perché sempre più spesso gli attaccanti prendono di mira queste fondamentali interfacce.

Il nostro router potrebbe essere usato come nodo di una botnet, per scagliare attacchi DDoS

Come si viola un router?

Sono prevalentemente due le tattiche usate dai criminali informatici per prendere il controllo di un router. Una, la più temibile ma anche la meno probabile, è un attacco di tipo supply chain: un hacker riesce a violare i server del produttore del dispositivo e carica delle versioni modificate del firmware. Fortunatamente, è un tipo di attacco molto difficile e raramente utilizzato.

Più semplice, invece, infettare un computer o uno smartphone con un più classico malware e, una volta entrati nella rete della vittima, accedere al router per caricare un firmware hackerato o modificarne alcune impostazioni, così da poter spiare la vittima e garantirsi un accesso anche nel caso il malware con cui si è entrati nella rete venga rimosso dall’utente. In realtà esiste anche un altro modo per hackerare un router: sfruttare una delle vulnerabilità note, se presenti, per installare al suo interno un malware.

Reindirizzare i DNS

Una volta violato un router, solitamente un attaccante ha un solo obiettivo: i DNS. I DNS sono quei server che traducono in indirizzi IP i nomi dei siti. Quando digitiamo www.google.com sul nostro browser Web, il DNS si occupa di collegarci con il server giusto. Una sorta di guida telefonica, per semplificare il concetto.

Chi controlla un DNS, però, ha un potere enorme: potrebbe per esempio modificare l’elenco per rimandarci su server controllati dall’attaccante. Per esempio potrebbe creare pagine identiche a quelle di un sito di home banking e intercettare così tutto quello di cui ha bisogno per accedere al nostro vero conto bancario: login, password e anche codice OTP.

Pericolo botnet

Non è detto che un attaccante che ha preso il controllo del nostro router ne approfitti per spiarci o sottrarci credenziali. Molto spesso, infatti, i criminali informatici preferiscono sfruttare l’accesso illegale per rendere il nostro router parte di una botnet e fondamentalmente renderci complici inconsapevoli delle loro malefatte. La botnet più nota al grande pubblico è stata Mirai, che infettava modem/router e altri dispositivi loT per lanciare attacchi di tipo DDoS contro una serie di bersagli individuati dai cracker.

Sfruttando centinaia di migliaia di dispositivi compromessi, per gli attaccanti è infatti possibile inondare di richieste specifici server (che gestiscono siti Internet o, peggio servizi chiave delle aziende) sino a farli collassare. A quale pro? Il motivo è sempre quello: fare soldi facili. O, nel caso dei gruppi legati a governi, effettuare vere e proprie azioni di cyberwarfare, guerra digitale.

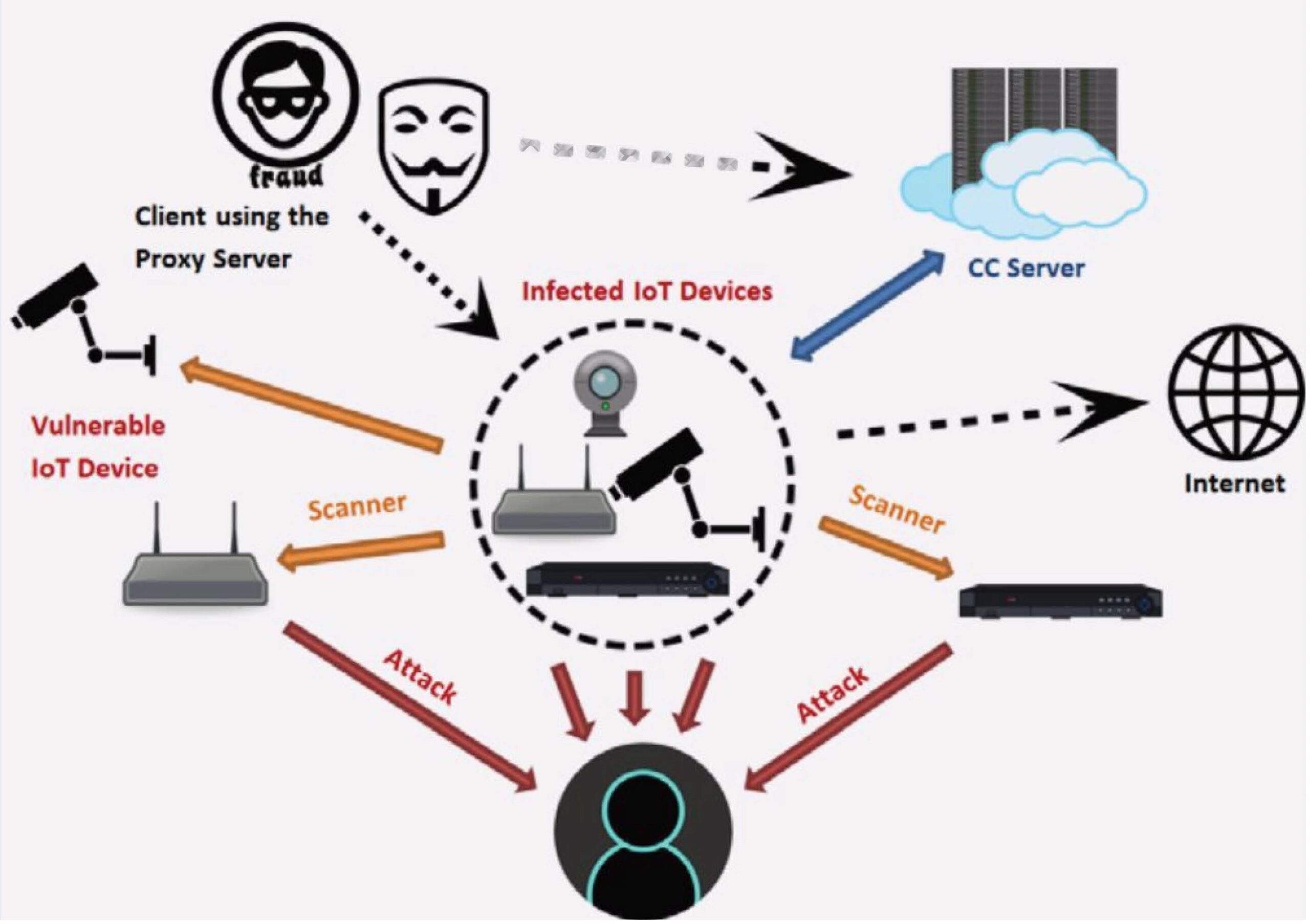

Botnet IOT: cosa sono?

Una delle principali minacce per la rete è rappresentata dalle botnet, ultimamente basate su dispositivi loT come videocamere di sorveglianza, ma anche router. Ma cosa sono le botnet? Si tratta a tutti gli effetti di reti composte da dispositivi hackerati (a insaputa dei proprietari) che, quando necessario, vengono attivate per scagliare attacchi di tipo DDoS: centinaia di migliaia di dispositivi (a volte milioni) che, con un clic, iniziano a inviare grandi quantità di traffico contro un sito o servizio vittima, sino a farlo crollare.

La botnet più nota è stata Mirai scoperta nel 2016. Il codice di Mirai è stato poi aggiornato, migliorato e usato per creare altre botnet. L’ultima rete malevola a essere stata scoperta è EnemyBot, rilevata ad aprile 2022. Si tratta di una botnet loT progettata per attaccare server Web, dispositivi Android, ma anche i Content Management System (per esempio il noto WordPress).

Il mio router è infetto?

Non è semplice capire se il nostro router è stato colpito da un malware, perché se gli attaccanti sono stati efficaci, le loro azioni saranno praticamente invisibili. Ci sono però alcuni indizi che potrebbero farci venire il sospetto. Per esempio, se notiamo che le prestazioni di rete sono calate rispetto a quanto eravamo abituati. Un altro indizio può essere rappresentato da strani pop-up, come falsi messaggi dell’antivirus, o se le nostre ricerche su Internet vengono reindirizzate verso altri siti senza apparente motivo. Un altro sintomo è l’apparire di barre degli strumenti sul browser che non abbiamo mai installato.

Se abbiamo qualche dubbio, la cosa migliore è usare il servizio gratuito F-Secure Router Checker (https://bit.ly/ci265_checker) che effettuerà un test per verificare che il nostro router non sia stato compromesso modificandone i DNS. Un altro strumento molto utile è la versione gratuita dell’antivirus di AVG (https://bit.ly/ci265_avg), che scansionerà la nostra rete Wi-Fi per verificare che non siano stati compromessi i DNS, un po’ come fa il servizio di F-Secure.

Router Sicuro

1 Cambia la password

Molti utenti utilizzano la password predefinita del router o quella fornita dal provider Internet. Un errore da non fare mai.

2 Aggiorna il firmware

Il router è a tutti gli effetti un piccolo computer e il firmware è l’equivalente del suo sistema operativo. Teniamolo sempre aggiornato per evitare che qualche bug possa consentire a un attaccante di prenderne il controllo.

3 Autenticazione WPA3

Configuriamo il router per utilizzare lo standard di cifratura WPA3 per la protezione degli accessi tramite Wi-Fi: è molto più sicuro di WPA2 e degli standard precedenti.

LEGGI ANCHE:

- Viaggio low cost: scopri come!

- Notebook LG gram Pro, da non perdere

- Opera Developer: il browser con l’ IA in locale

- Blockchain: La rivoluzione digitale che sta cambiando il mondo

- Assistenza informatica: guida completa alla scelta dei migliori servizi

0 Commenti

Scrivi un commento